»Informacijski sistem Uprave Republike Slovenije za zaščito in reševanje je bil danes v jutranjih urah žrtev kibernetskega napada. Sprejem klicev v sili na številko 112 ni moten, so pa motene nekatere internetne in poštne storitve. Posledice napada odpravljamo,« se je 17. avgusta glasilo sporočilo na spletišču vlade. Kot je znano, se je takrat zaradi kibernetskega napada na informacijski sistem URSZR zrušil sistem za poročanje o intervencijah Spin. Zabeležili so tudi druge težave, vključno z delovanjem sistematiziranega zvočnega sistema ter nekaterih spletnih in poštnih storitev.

URSZR so nato v dnevih po napadu obiskali strokovnjaki nacionalnega odzivnega centra za kibernetsko varnost Si-Cert, inšpekcijski nadzor je izvedel tudi Urad vlade RS za informacijsko varnost, konec septembra pa je izredni notranji revizijski pregled opravila tudi notranjerevizijska služba ministrstva za obrambo. Pod črto, razmere na področju kibernetske varnosti pri URSZR so klavrne, pomanjkljivosti pa številne, zato se je to vprašanje znašlo na mizi odbora DZ za obrambo. Slednji na današnji redni seji obravnava tako revizijsko poročilo kot izsledke inšpekcijskega nadzora, po navedbah ministrstva za obrambo pa ukrepe za sanacijo stanja že izvajajo.

Kritične ranljivosti, šibka gesla, sistemske nepravilnosti ...

Že izsledki preiskave strokovnjakov Si-Cert, o katerih je takrat poročal portal 24ur, so pokazali, da so bile v informacijskem sistemu uprave za zaščito in reševanje številne, celo kritične ranljivosti, ki so bile tudi posledica malomarnosti URSZR. Kibernetski napad z izsiljevalskim virusom je bil sicer izveden s pomočjo trojanskega konja, nameščenega prek računalnika enega od zaposlenih. Slednji je delal na daljavo in je v omrežje URSZR dostopal z domačega računalnika. V oči bije tudi podatek o izjemno slabem upravljanju z gesli, saj je bilo v aplikacijo Spin mogoče vstopiti kar z uporabniškim računom »urszr« in geslom »urszr«, česar odgovorni niso odpravili še nekaj časa po kibernetskem napadu. Prvi nepooblaščeni dostop, povezan s tem napadom, naj bi sicer zabeležili že julija, a imajo glede na izsledke inšpekcijskega pregleda, ki ga je izvedel urad za informacijsko varnost, težave dolgo brado.

Inšpektorji so po poročanju portala Necenzurirano.si ugotovili, da je bila uprava za zaščito in reševanje na morebitne hekerske napade zelo slabo pripravljena že več let. Tako so imeli storilci zaradi zlorabe administratorskega računa, s katerim je mogoče dostopati do vseh sistemov v domeni, prost dostop do njihovega omrežja. Ugotovili so tudi, da kletni prostor telekomunikacijskega centra uprave ni zavarovan z dvojnim preverjanjem s kartico ali šifro, pri čemer so inšpektorji med pregledom v njem naleteli na dve osebi, ki nista zaposleni na upravi in hkrati nista bili vpisani v knjigo obiskovalcev. Prav tako niso bili ustrezni postopki in ukrepi, ki so jih na URSZR izvedli po odkritju zadevnega napada, in niso bili v skladu z nacionalnim načrtom odzivanja na kibernetske incidente. Inšpektorji so našteli tudi več sistemskih pomanjkljivosti ter ugotovili, da so prostori, v katerih so nameščene ključne komponente upravljanja s sistemi radijskih zvez, zelo slabo varovani.

Ni strategije razvoja, realizacija porabe sredstev je slaba ...

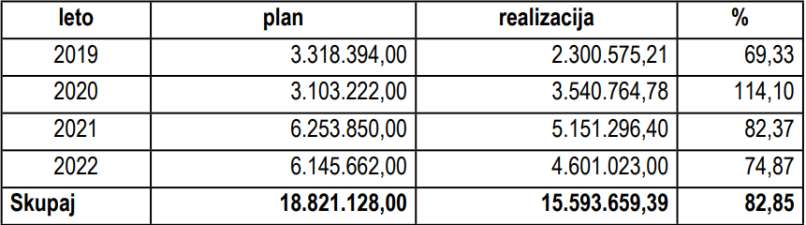

Konec decembra je bilo objavljeno tudi revizijsko poročilo notranjerevizijske službe, ki je razkrila dodatne pomanjkljivosti. Po njihovem mnenju URSZR na področju izvedbe projektov ne obvladuje tveganj, posledično pa »nobeden od načrtovanih projektov z načrti varstva pred naravnimi in drugimi nesrečami v zadnjih treh letih ni bil dokončan kljub temu, da so bila finančna sredstva zagotovljena«. Na splošno na področju informacijsko-komunikacijskega sistema močno šepa realizacija porabe sredstev, zlasti na področju investicij, saj URSZR ne pripravlja celovite investicijske dokumentacije, s katero bi »zagotovili transparentno načrtovanje in odgovorno porabo davkoplačevalskega denarja«. Izpostavili so tudi pomanjkanje strategije razvoja informacijsko-komunikacijskega sistema varstva pred naravnimi in drugimi nesrečami ter celovitega internega pravnega akta, s katerim bi URSZR uredil varovanje tega sistema. Nabor pomanjkljivosti, ki jih je razkrila revizija, je dolg in pester, dolg in pester pa je tudi seznam priporočil, ki jih je notranjerevizijska služba naslovila na URSZR. K temu je treba prišteti kar 24 ukrepov za odpravo ugotovljenih pomanjkljivosti oziroma nepravilnosti, izvedbo katerih so odredili inšpektorji urada za informacijsko varnost, s svojimi priporočili pa je že avgusta lani postregel tudi Si-Cert. Kot je po kibernetskem napadu izjavil obrambni minister Marjan Šarec, je njihov končni cilj, da se informacijski sistem URSZR ob upoštevanju zahtevanih varnostnih standardov integrira v informacijske sisteme ministrstva za obrambo.

Komentarji